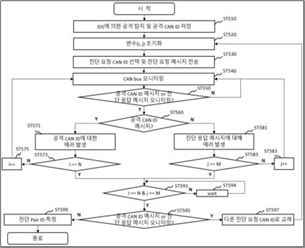

- 요약 본 발명은 CAN 버스 통신에서 위변조 ECU의 진단 ID 식별 방법 및 이를 수행하는 시스템에 관한 것이다. 본 발명에서는 침입이 탐지될 경우 침입 탐지를 일으킨 공격 CAN ID 메시지에 대해서 N번의 에러를 발생시키고, 임의로 선택된 진단 요청 ID 메시지를 전송하고 이에 대응되는 진단 응답 ID 메시지가 모니터링될 경우 해당 진단 응답 ID 메시지에 대해서 M번의 에러를 발생시키는 동작을 통해 위변조 ECU가 Bus off로 천이되는지 여부 판별을 통해 위변조 ECU의 진단 ID 식별 방법 및 이를 수행하는 시스템이 개시된다. 본 발명에서 제안하는 CAN 버스 통신에서 위변조 ECU의 진단 ID 식별 방법 및 이를 수행하는 시스템에 의하면 진단 ID pair 식별을 통한 위변조 ECU 식별을 가능하게 되었다. 따라서 차량 내부 네트워크 공격 탐지 IDS 기술과 무선 펌 웨어 업데이트 기능인 FOTA(Firmware Over The Air) 기술을 연결하는 핵심 기술로 향후 적용할 수 있게 되었으며 위변조 ECU에 대한 식별을 통해 차량 내부 네트워크의 보안성을 향상시킬 수 있게 되었다.

- 대표 청구항 CAN 버스 상에서 침입 공격을 받은 ECU를 특정하는 CAN 버스 통신에서 위변조 ECU의 진단 ID 식별 방법에 있어서, 침입 탐지가 발생할 경우 CAN 버스 상에서 침입 탐지를 발생시킨 메시지의 CAN ID(이하, 's공격 CAN ID's라 함)를 파악하는 제1단계와, 상기 공격 CAN ID를 갖는 메시지(이하, 's공격 CAN ID 메시지's라 함)가 CAN 버스 상에서 모니터링되는 경우 에러를 발생시키는 제2단계와, 상기 제2단계를 N번 반복 수행하는 제3단계와, 선택된 진단 요청 ID 메시지를 CAN 버스 상에 전송하는 제4단계와, 상기 진단 요청 ID 메시지에 대응되는 진단 응답 ID 메시지가 모니터링되는 경우 에러를 발생시키는 제5단계와, 상기 제5단계를 M번 반복 수행하는 제6단계와, - N과 M은 합이 32 이상인 자연수들로 구성함 - 상기 제3단계 및 상기 제6단계가 완료된 이후 CAN 버스 상에 공격 CAN ID 메시지 또는 상기 진단 응답 ID 메시지가 모니터링되지 않는 경우 상기 진단 요청 ID 및 상기 진단 응답 ID를 진단 ID Pair로 특정하는 제7단계를 더 구비하는 것을 특징으로 하는 CAN 버스 통신에서 위변조 ECU의 진단 ID 식별 방법.

-

대표 도면

-

전략기술 분류

사이버보안

네트워크, 클라우드 보안 - 출원번호 10-2022-0127696 KIPRIS

- 출원일 2022-10-06

- 공개번호 10-2024-0048200

- 공개일 2024-04-15

- 등록번호

- 등록일

- 우선권 번호

- 우선권 국가

- 우선권 주장일

- 현재 상태 심사중

- 현재 권리자

- IPC 코드 H04L-009/40, H04L-012/40

Copyright ⓒ 한국연구재단 기술사업화센터 (NRF-TCC) All rights reserved.